KI Neuigkeiten

23 Feb. 2026

Read 9 min

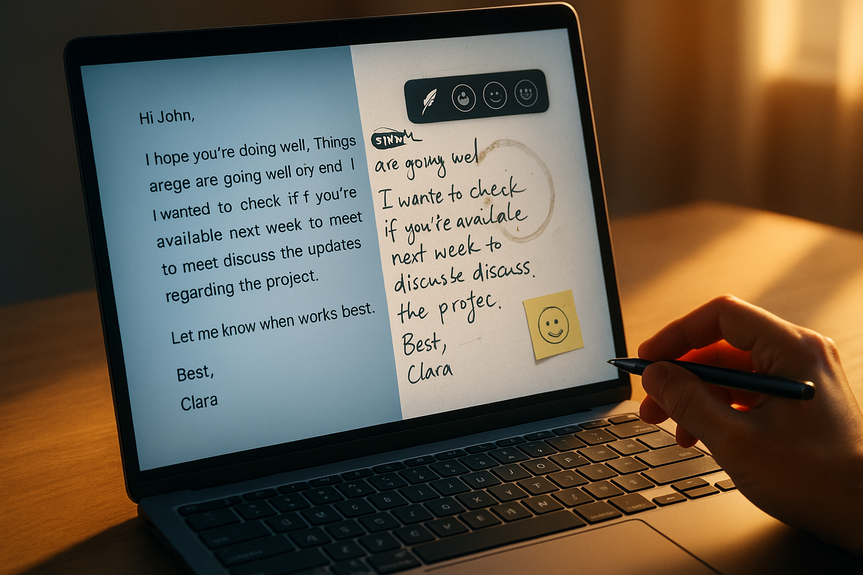

Microsoft 365 Copilot vertrauliche E-Mails so schützen

Microsoft 365 Copilot vertrauliche E-Mails schützen: Prüfen Sie Updates, Labels und Zugriffsregeln.

Was passiert ist: Microsoft 365 Copilot vertrauliche E-Mails im Fokus

Copilot Chat ist in Microsoft-Programmen wie Outlook und Teams nutzbar, um Fragen zu beantworten oder Nachrichten zu bündeln. Genau hier trat das Problem auf: Auf dem Outlook-Desktop konnte Copilot Inhalte aus Entwürfen und gesendeten Mails zurückgeben, selbst wenn sie als vertraulich markiert waren.

Microsoft betont, dass niemand Zugriff auf Informationen erhielt, zu denen er nicht ohnehin berechtigt war. Gleichzeitig räumt das Unternehmen ein, dass der Vorfall nicht dem beabsichtigten Copilot-Verhalten entsprach. Ein weltweites Konfigurationsupdate für Unternehmenskunden wurde ausgerollt.

Bleeping Computer berichtete über eine Service-Meldung, die das Fehlverhalten bestätigte. Auch ein NHS-IT-Hinweis führt die Ursache auf ein „Code Issue“ zurück. Es gibt keine Hinweise darauf, dass Patientendaten offengelegt wurden; Inhalte in Entwürfen und Gesendet blieben bei ihren Urhebern.

Für die Praxis heißt das: Der Fehler führte dazu, dass Microsoft 365 Copilot vertrauliche E-Mails aus Ordnern zusammenfasste, die viele Nutzer als „privat“ wahrnehmen – Entwürfe und Gesendet.

Warum das zählt

Tempo schlägt Governance

Nader Henein, Analyst für Datenschutz und KI-Governance bei Gartner, bewertet solche Ausrutscher als kaum vermeidbar, solange ständig „neue und neuartige“ KI-Funktionen erscheinen. Organisationen fehlen oft die Mittel, jede Neuerung sauber zu steuern. Wer Microsoft 365 Copilot vertrauliche E-Mails verarbeitet, braucht Governance, die ebenso schnell nachzieht – sonst entsteht unnötiges Risiko.

Privat als Standard

Der Cybersicherheits-Experte Professor Alan Woodward (University of Surrey) fordert, Werkzeuge dieser Art standardmäßig privat und nur per Opt-in zu aktivieren. Fehler und Bugs werden passieren – gerade bei rasantem Fortschritt. Daher sollten Funktionen so gestaltet und bereitgestellt werden, dass unbeabsichtigte Datenabflüsse abgefedert werden.

Sofortmaßnahmen für Unternehmen

Technische Checks

- Update-Status prüfen: Microsoft hat ein Konfigurationsupdate weltweit ausgerollt. Verifizieren Sie, dass es in Ihrer Umgebung aktiv ist.

- Labels und Richtlinien kontrollieren: Überprüfen Sie Vertraulichkeitslabels und bestehende Data-Loss-Prevention-Regeln. Dokumentieren Sie, wie diese Regeln in Kombination mit Copilot wirken.

- Outlook-Fokus setzen: Beachten Sie, dass Copilot Chat Inhalte aus Entwürfen und Gesendet zusammenfassen konnte. Passen Sie interne Hinweise und Arbeitsabläufe entsprechend an.

- Protokollierung stärken: Halten Sie fest, wann und wo Copilot Chat Inhalte zusammenfasst. So erkennen Sie Abweichungen schneller.

Prozess und Menschen

- Kommunikation an Mitarbeitende: Erklären Sie klar, welche Inhalte Copilot Chat nutzen darf. Weisen Sie darauf hin, wie sensible Informationen zu kennzeichnen sind.

- Privat-by-default, Opt-in steuern: Aktivieren Sie Funktionen gezielt für ausgewählte Teams. So behalten Sie Kontrolle, wenn Microsoft 365 Copilot vertrauliche E-Mails im Arbeitsalltag berührt.

- Feature-Pausen erlauben: Wenn Governance fehlt, Funktionen vorübergehend abschalten – genau das empfiehlt Gartner-Analyst Henein als normale Praxis.

- Schulung und Erwartungsmanagement: Machen Sie deutlich, dass KI-Zusammenfassungen helfen, aber Fehler möglich sind. Vertrauliche Inhalte vor dem Teilen prüfen.

Praktische Orientierung für den Alltag

Wo Vorsicht geboten ist

- Entwürfe sind nicht „unsichtbar“: Inhalte in Drafts können in Kontextfunktionen auftauchen. Planen Sie das in Abläufen ein.

- Gesendete Mails bleiben sensibel: Auch nach dem Versand gilt Schutz – Labels und Policies konsequent nutzen.

- Arbeitsbereiche im Blick: Wenn der Work-Tab von Copilot Chat genutzt wird, prüfen Sie regelmäßig die ausgegebenen Zusammenfassungen.

Wann sich der Einsatz lohnt

- Hohe E-Mail-Last: Copilot kann entlasten, wenn Teams viele Nachrichten verarbeiten müssen.

- Geklärte Regeln: Nutzen Sie Copilot dort, wo Prozesse, Labels und DLP sauber definiert sind – vor allem, wenn Microsoft 365 Copilot vertrauliche E-Mails berührt.

- Transparenz ist Pflicht: Dokumentieren Sie, welche Inhalte Copilot sehen darf, und passen Sie die Regeln an, sobald neue Funktionen erscheinen.

Ausblick

Der Fall zeigt den Spagat zwischen Innovationstempo und Datensicherheit. Microsoft hat schnell reagiert und ein Update verteilt. Gleichzeitig bleibt klar: Governance, klare Standards und Opt-in-Prinzip sind essenziell, wenn Microsoft 365 Copilot vertrauliche E-Mails im Arbeitsfluss zusammenfasst. Mit wachsenden KI-Funktionen steigt auch der Bedarf an einfachen, robusten Schutzregeln.

Am Ende zählt, dass Teams sicher und produktiv arbeiten. Wer Microsoft 365 Copilot vertrauliche E-Mails nutzt, sollte Updates prüfen, Schutzlabels konsequent einsetzen und Funktionen nur dort aktivieren, wo Regeln und Schulungen greifen.(Source: https://www.bbc.com/news/articles/c8jxevd8mdyo)

For more news: Click Here

FAQ

Contents